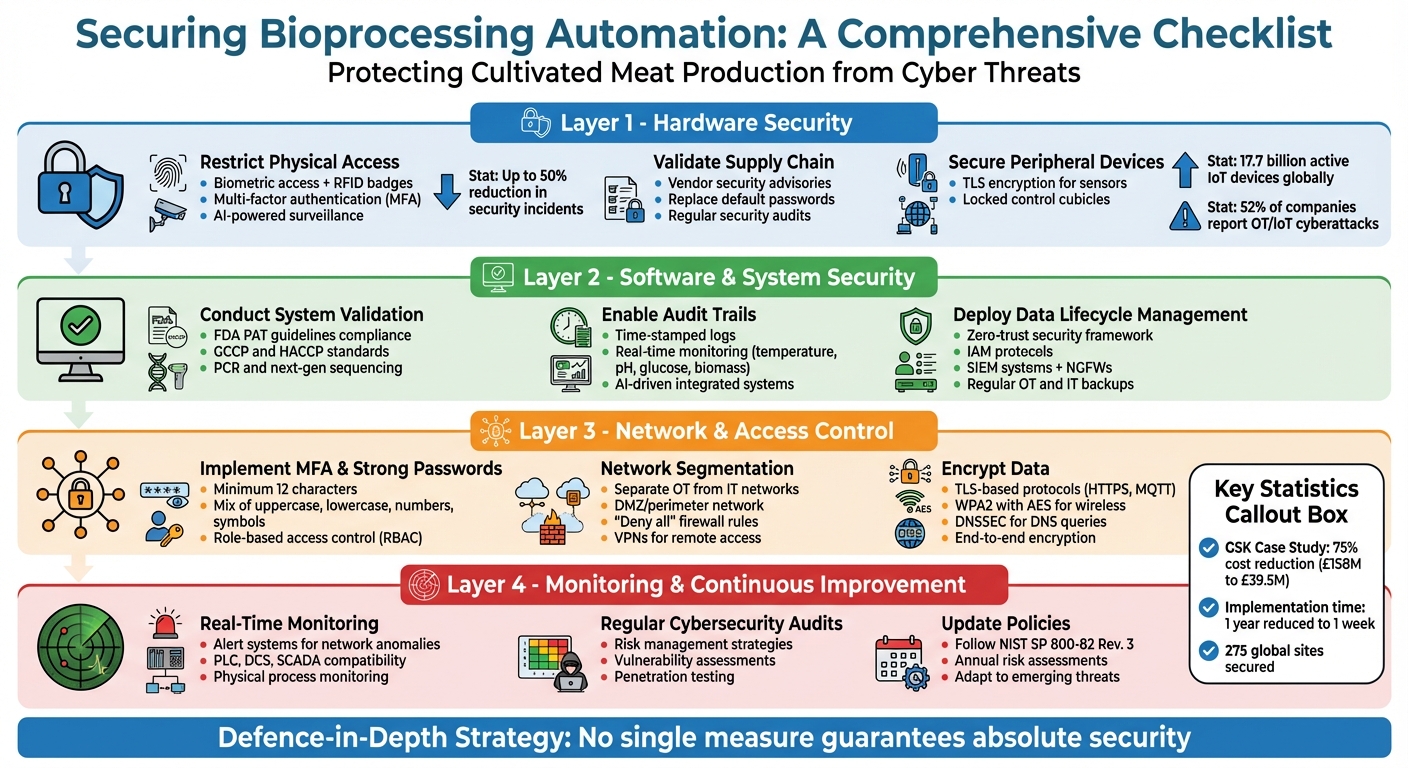

ระบบการประมวลผลทางชีวภาพอัตโนมัติมีความสำคัญต่อการผลิตเนื้อสัตว์ที่เพาะเลี้ยง แต่มีความเสี่ยงต่อการโจมตีทางไซเบอร์ ภัยคุกคามเช่น การก่อวินาศกรรม การขโมยข้อมูล และแรนซัมแวร์สามารถขัดขวางการดำเนินงาน ทำลายอุปกรณ์ หรือทำให้คุณภาพของผลิตภัณฑ์ลดลง เพื่อปกป้องระบบเหล่านี้ จำเป็นต้องใช้วิธีการรักษาความปลอดภัยแบบหลายชั้น โดยผสมผสานมาตรการทางกายภาพ ซอฟต์แวร์ และเครือข่ายเพื่อปกป้องกระบวนการที่สำคัญและทรัพย์สินทางปัญญา

ไฮไลท์สำคัญ:

- ความเสี่ยง: การโจมตีทางไซเบอร์สามารถปรับเปลี่ยนพารามิเตอร์การประมวลผลทางชีวภาพ ทำให้เกิดปัญหาคุณภาพหรือความล่าช้าในการผลิต

- ความปลอดภัยทางกายภาพ: ใช้การเข้าถึงด้วยไบโอเมตริก ป้าย RFID และการเฝ้าระวังด้วย AI เพื่อควบคุมการเข้าถึงอุปกรณ์

- ความปลอดภัยของระบบ: ตรวจสอบความถูกต้องของระบบ เปิดใช้งานการติดตามการตรวจสอบ และรับรองความสมบูรณ์ของข้อมูล

- ความปลอดภัยของเครือข่าย: ใช้การยืนยันตัวตนหลายปัจจัย แบ่งเครือข่าย และเข้ารหัสข้อมูล

- การตรวจสอบอย่างต่อเนื่อง: ใช้การแจ้งเตือนแบบเรียลไทม์และดำเนินการตรวจสอบความปลอดภัยทางไซเบอร์เป็นประจำ

มาตรการเหล่านี้ช่วยสร้างสภาพแวดล้อมที่ปลอดภัยสำหรับการทำงานอัตโนมัติในกระบวนการชีวภาพ ลดช่องโหว่และรับประกันความน่าเชื่อถือในการดำเนินงาน

รายการตรวจสอบความปลอดภัยสี่ชั้นสำหรับระบบอัตโนมัติในกระบวนการชีวภาพ

รายการตรวจสอบความปลอดภัยของฮาร์ดแวร์

จำกัดการเข้าถึงอุปกรณ์ทางกายภาพ

การปกป้องอุปกรณ์ในกระบวนการชีวภาพเริ่มต้นด้วยการควบคุมการเข้าถึงทางกายภาพที่แข็งแกร่ง การรวมเครื่องมือเช่น ไบโอเมตริกซ์, บัตร RFID และบัตรสมาร์ทการ์ดสร้างชั้นความปลอดภัยหลายชั้นเพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต[1][2]. การเพิ่มการยืนยันตัวตนหลายปัจจัย (MFA) ช่วยเสริมความแข็งแกร่งนี้เพิ่มเติม - การต้องใช้ทั้งบัตรประจำตัวและ PIN หรือข้อมูลรับรองมือถือช่วยป้องกันการใช้บัตรที่ถูกโคลนหรือแชร์

ข้อมูลชี้ให้เห็นว่าการควบคุมผู้เข้าชมที่ไม่ดีมักนำไปสู่การละเมิด ในขณะที่ระบบไบโอเมตริกซ์และ RFID สามารถลดเหตุการณ์ได้ถึง 50% [1]. ระบบการจัดการผู้เข้าชมควรรวมถึงคุณสมบัติเช่น การลงทะเบียนล่วงหน้า การตรวจสอบบัตรประจำตัวพร้อมรูปถ่าย และการติดตามผู้เข้าชมแบบเรียลไทม์ นอกจากนี้ การเฝ้าระวังที่ขับเคลื่อนด้วย AI สามารถตรวจจับกิจกรรมที่ผิดปกติ เช่น การเดินเตร่ใกล้อุปกรณ์ที่มีความอ่อนไหวหรือการตามหลังผ่านประตูที่ปลอดภัย และแจ้งเตือนทีมรักษาความปลอดภัยทันที [1][2].

ตัวอย่างที่น่าสังเกตมาจาก GSK, ซึ่งในปี 2025 ได้แนะนำการแบ่งส่วนย่อยตามตัวตนใน 275 ไซต์ทั่วโลกภายใต้การกำกับดูแลของ CISO Michael Elmore โครงการนี้ลดเวลาที่ใช้ในการรักษาความปลอดภัยของไซต์จากหนึ่งปีเหลือเพียงหนึ่งสัปดาห์ ส่งผลให้ประหยัดค่าใช้จ่ายได้อย่างมากพร้อมกับการลดลงถึง 75% [3]. การสะท้อนถึงความเสี่ยง Elmore กล่าวว่า:

การเข้ามาในอุตสาหกรรมยาและการตระหนักว่าเรากำลังใส่สิ่งต่างๆ เข้าไปในร่างกายของผู้คนทำให้ฉันรู้สึกกลัวในฐานะ CISO ไม่ว่าจะเป็นวัคซีน ยารักษา HIV ผลกระทบด้านความปลอดภัยที่เกิดจากการทำสิ่งนี้ไม่ถูกต้องทำให้ฉันนอนไม่หลับในตอนกลางคืน [3].

ตรวจสอบความสมบูรณ์ของห่วงโซ่อุปทาน

ความปลอดภัยทางกายภาพเป็นเพียงส่วนหนึ่งของปริศนา - การรักษาความปลอดภัยของห่วงโซ่อุปทานมีความสำคัญเท่าเทียมกัน ใช้นโยบายความปลอดภัยที่เข้มงวดสำหรับฮาร์ดแวร์ โซลูชัน และผู้ให้บริการทั้งหมดเพื่อให้มั่นใจในมาตรฐานที่สม่ำเสมอ [4]. คำแนะนำด้านความปลอดภัยของผู้ขาย เช่น Siemens ProductCERT, สามารถช่วยติดตามและแก้ไขช่องโหว่ในผลิตภัณฑ์อุตสาหกรรม [4]. สำหรับระบบที่ใช้ครั้งเดียว ยืนยันว่าชิ้นส่วนเช่นถุงปฏิกรณ์ชีวภาพเป็นไปตามมาตรฐานการกำกับดูแลที่เข้มงวดสิ่งนี้ไม่เพียงแต่รับประกันความปลอดภัย แต่ยังป้องกันการสูญเสียที่มีค่าใช้จ่ายสูงของชุดผลิตภัณฑ์ที่มีมูลค่าสูง [5].

ในระหว่างการเริ่มใช้งาน ให้เปลี่ยนรหัสผ่านเริ่มต้นทันทีและปิดการใช้งานอินเทอร์เฟซที่ไม่ได้ใช้ เช่น USB, Ethernet/PROFINET และ Bluetooth [4]. แนะนำการทดสอบอย่างละเอียดสำหรับอุปกรณ์เก็บข้อมูลภายนอกและอุปกรณ์ต่อพ่วงก่อนที่พวกเขาจะเข้าสู่พื้นที่การผลิต การตรวจสอบความปลอดภัยเป็นประจำเป็นสิ่งสำคัญในการยืนยันว่ามาตรการเหล่านี้สามารถลดความเสี่ยงได้อย่างมีประสิทธิภาพ [4].

บริษัทเนื้อสัตว์เพาะเลี้ยงยังสามารถเพิ่มความปลอดภัยของห่วงโซ่อุปทานโดยการจัดหาฮาร์ดแวร์จากซัพพลายเออร์ที่ได้รับการยืนยันผ่านแพลตฟอร์ม B2B ที่เชื่อถือได้ เช่น

อุปกรณ์ต่อพ่วงที่ปลอดภัย

เมื่อฮาร์ดแวร์ได้รับการรักษาความปลอดภัยแล้ว ควรให้ความสนใจกับอุปกรณ์ที่เชื่อมต่อเซ็นเซอร์ Ethernet หรือ Wi-Fi สมัยใหม่ต้องมีการเข้ารหัส TLS ข้อความที่ลงนามป้องกันการเล่นซ้ำ และโปรโตคอลการตรวจสอบสิทธิ์ที่ปลอดภัย [6][7]. ส่วนประกอบอัตโนมัติที่สำคัญควรเก็บไว้ในตู้ควบคุมหรือห้องที่มีระบบเฝ้าระวังและสัญญาณเตือนภัย [4]. ด้วยอุปกรณ์ IoT ที่ใช้งานอยู่ 17.7 พันล้านเครื่องทั่วโลกและ 52% ของบริษัทที่รายงานการโจมตีทางไซเบอร์ OT หรือ IoT มาตรการที่เข้มงวดจึงเป็นสิ่งที่ไม่สามารถต่อรองได้ [7].

ในช่วงกลางปี 2025, Andelyn Biosciences ได้ดำเนินการรักษาความปลอดภัยตามตัวตนสำหรับโรงงานผลิตยีนบำบัดขั้นสูงของตน นำโดยรองประธานฝ่ายเทคโนโลยีสารสนเทศ Bryan Holmes ระบบนี้ให้การมองเห็นรายละเอียดและบังคับใช้นโยบายที่เข้มงวดเพื่อป้องกันการเคลื่อนไหวที่ไม่ได้รับอนุญาตระหว่างโซนการผลิตวิธีการนี้ทำให้มั่นใจได้ว่าภัยคุกคามทางไซเบอร์จะไม่ส่งผลกระทบต่อความปลอดภัยของผู้ป่วยหรือทำให้การปล่อยผลิตภัณฑ์ล่าช้า แม้แต่การรักษาที่ต้องใช้เวลาผลิตหกสัปดาห์ [3].

เพื่อการป้องกันเพิ่มเติม ใช้เซ็นเซอร์ตรวจจับการงัดแงะเพื่อตรวจสอบว่ามีการเปิดอุปกรณ์หรือถอดสายเคเบิลหรือไม่ - โดยเฉพาะในสถานที่ห่างไกล [6][8]. ปิดการใช้งานบริการที่ไม่จำเป็น เช่น เว็บเซิร์ฟเวอร์ฝังตัวหรือ FTP เว้นแต่จะจำเป็นสำหรับการทำงาน กำหนดกิจวัตรสำหรับการประเมินและการอัปเดตเฟิร์มแวร์ให้กับเซ็นเซอร์และ PLCs เพื่อให้มั่นใจว่าพวกเขายังคงปลอดภัยและใช้งานได้ [4].

sbb-itb-ffee270

รายการตรวจสอบซอฟต์แวร์และระบบความปลอดภัย

ดำเนินการตรวจสอบระบบ

เพื่อให้เป็นไปตามแนวทางของ FDA PAT, GCCP, และ HACCP จำเป็นต้องตรวจสอบพารามิเตอร์สำคัญแบบเรียลไทม์ [5][10][12]. การรวม PCR และการจัดลำดับรุ่นถัดไปในโปรโตคอลการตรวจสอบสามารถยืนยันการไม่มีการปนเปื้อนในวัฒนธรรมเซลล์ [11]. นอกจากนี้ การเลือกเซ็นเซอร์ในสายการผลิต ที่ใช้ในระบบอัตโนมัติควรได้รับการตรวจสอบเพื่อให้ทำงานได้อย่างน่าเชื่อถือเป็นเวลาหลายสัปดาห์โดยไม่ต้องปรับเทียบใหม่และต้องทนต่อกระบวนการฆ่าเชื้อโดยไม่ปล่อยส่วนประกอบที่ไม่ต้องการ [5].

การใช้ระบบอัตโนมัติในการเก็บตัวอย่างและ ไบโอรีแอคเตอร์แบบปิดช่วยลดข้อผิดพลาดของมนุษย์ และความเสี่ยงในการปนเปื้อน ซึ่งเป็นสิ่งสำคัญสำหรับการปฏิบัติตามมาตรฐานความปลอดภัยตามกฎระเบียบ[11] . สำหรับบริษัทเนื้อสัตว์เพาะเลี้ยง การจัดหาอุปกรณ์ที่ผ่านการตรวจสอบล่วงหน้าจากแพลตฟอร์มเช่น

หลังจากเสร็จสิ้นการตรวจสอบระบบ ควรมุ่งเน้นไปที่การดำเนินการติดตามการตรวจสอบอย่างครอบคลุมและการรักษาความสมบูรณ์ของข้อมูลเพื่อรักษาประสิทธิภาพที่สม่ำเสมอ

เปิดใช้งานการติดตามการตรวจสอบและความสมบูรณ์ของข้อมูล

สร้างการติดตามการตรวจสอบที่มีการประทับเวลา รวมการตรวจสอบแบบเรียลไทม์ที่ขับเคลื่อนด้วย PAT และติดตั้งเซ็นเซอร์เพื่อติดตามตัวแปรสำคัญ เพื่อให้มั่นใจในความสมบูรณ์ของข้อมูลที่เก็บรวบรวม[5][13]. ระบบการสุ่มตัวอย่างอัตโนมัติสามารถให้ข้อมูลที่แม่นยำและบ่อยครั้งเกี่ยวกับปัจจัยสำคัญ เช่น เมแทบอไลต์และระดับสารอาหาร ลดความเสี่ยงจากการแทรกแซงด้วยตนเองและการปนเปื้อนที่อาจเกิดขึ้น [13].

เครื่องมือการตรวจสอบแบบเรียลไทม์ควรติดตามตัวแปรที่จำเป็นอย่างต่อเนื่อง รวมถึงอุณหภูมิ ออกซิเจน คาร์บอนไดออกไซด์ ระดับ pH กลูโคส ไบโอแมส และเมแทบอไลต์ [5]. การเปลี่ยนจากกระบวนการที่ทำด้วยตนเองและไม่เชื่อมโยงกันไปสู่ระบบที่ขับเคลื่อนด้วย AI แบบบูรณาการช่วยให้มั่นใจได้ถึงการทำงานที่สม่ำเสมอและผลลัพธ์ที่คาดการณ์ได้ [13].

เมื่อมีการตรวจสอบและติดตามการตรวจสอบแล้ว การรักษาความปลอดภัยของข้อมูลตลอดวงจรชีวิตเป็นสิ่งสำคัญเพื่อป้องกันภัยคุกคามที่อาจเกิดขึ้น

ปรับใช้การจัดการวงจรชีวิตข้อมูล

ดำเนินการกรอบการรักษาความปลอดภัยแบบ Zero-Trust ด้วยโปรโตคอลการจัดการข้อมูลประจำตัวและการเข้าถึง (IAM) ที่เข้มงวดและการควบคุมการเข้าถึงตามสิทธิ์น้อยที่สุด[14]. ให้ความรู้แก่พนักงานเกี่ยวกับการจัดการข้อมูลประจำตัวที่ถูกต้องและเพิกถอนการเข้าถึงสำหรับอดีตพนักงานหรือผู้ใช้ชั่วคราวทันทีเพื่อรักษาความปลอดภัย

ใช้ระบบการจัดการข้อมูลและเหตุการณ์ด้านความปลอดภัย (SIEM) และไฟร์วอลล์รุ่นถัดไป (NGFWs) เพื่อตรวจสอบแพ็กเก็ตข้อมูลสำหรับกิจกรรมที่น่าสงสัยและมัลแวร์ ตามที่ Fortinet:

เพื่อทั้งกู้คืนและวางแผนสำหรับระบบที่ปลอดภัยยิ่งขึ้นในอนาคต คุณต้องมีระบบนิติวิทยาศาสตร์ที่ป้องกันการปลอมแปลง ซึ่งอาจต้องใช้การติดตั้งระบบบันทึกความปลอดภัยที่ไม่สามารถเปลี่ยนแปลงได้[14].

ตรวจสอบให้แน่ใจว่ามีการสำรองข้อมูลระบบ OT และ IT อย่างสม่ำเสมอเพื่อให้สามารถกู้คืนสู่สถานะที่ปลอดภัยในกรณีที่เกิดการละเมิดหรือความล้มเหลว [9]. นอกจากนี้ ใช้ประโยชน์จากโปรแกรมการสแกนช่องโหว่ทางไซเบอร์และแอปพลิเคชันเว็บของ CISA เพื่อระบุและลดภัยคุกคามที่อาจเกิดขึ้นในระบบอัตโนมัติ ให้ความสำคัญกับการแก้ไขช่องโหว่ที่ระบุไว้ในแคตตาล็อกช่องโหว่ที่ถูกใช้ประโยชน์ของ CISA เพื่อเสริมสร้างการป้องกันระบบให้แข็งแกร่งยิ่งขึ้น [9].

รายการตรวจสอบเครือข่ายและการควบคุมการเข้าถึง

ใช้การยืนยันตัวตนหลายปัจจัยและรหัสผ่านที่แข็งแกร่ง

การยืนยันตัวตนหลายปัจจัย (MFA) เพิ่มชั้นการป้องกันเพิ่มเติมโดยต้องการวิธีการตรวจสอบอย่างน้อยสองวิธี เช่น รหัสผ่านที่รวมกับรหัสแอปมือถือหรือการสแกนไบโอเมตริกซ์ เพื่อรักษาความปลอดภัยจุดเข้าถึง [15][16]. Dr Ir Charles Lim, หัวหน้าศูนย์วิจัยความปลอดภัยทางไซเบอร์ของ E

MFA เพิ่มชั้นความปลอดภัยที่สำคัญ โดยต้องการวิธีการยืนยันหลายวิธี (e.g. , รหัสผ่าน, รหัสจากแอปมือถือ, การสแกนไบโอเมตริก) เพื่อเข้าถึงระบบที่สำคัญ [15].

วิธีการนี้มีความสำคัญอย่างยิ่งในการรักษาความปลอดภัยจุดเข้าใช้งานระยะไกล เช่น VPNs และพอร์ทัลเดสก์ท็อประยะไกล ซึ่งเป็นเป้าหมายทั่วไปสำหรับการโจมตีที่ใช้ข้อมูลประจำตัว [15][16].

เพื่อเพิ่มความปลอดภัยให้มากขึ้น ควรจับคู่ MFA กับการควบคุมการเข้าถึงตามบทบาท (RBAC) ซึ่งจะทำให้มั่นใจได้ว่าบุคคล เช่น ทีมคลินิกหรือผู้พัฒนา สามารถเข้าถึงระบบหรือข้อมูลที่จำเป็นสำหรับบทบาทเฉพาะของพวกเขาเท่านั้น [16]. นอกจากนี้ บังคับใช้นโยบายรหัสผ่านที่เข้มงวดโดยกำหนดให้รหัสผ่านมีความยาวอย่างน้อย 12 ตัวอักษรและประกอบด้วยตัวอักษรพิมพ์ใหญ่และพิมพ์เล็ก ตัวเลข และสัญลักษณ์ [15][4]. เมื่อจัดหาอุปกรณ์อัตโนมัติสำหรับกระบวนการชีวภาพใหม่ ให้ให้ความสำคัญกับผู้ขายที่เสนอผลิตภัณฑ์ "Secure by Demand" ที่มีการยืนยันตัวตนที่แข็งแกร่งและการตั้งค่าเริ่มต้นที่ปลอดภัย [17]. สำหรับบริษัทเนื้อสัตว์เพาะเลี้ยง แพลตฟอร์มเช่น

การสื่อสารโดยตรงระหว่างเครือข่ายการผลิตและเครือข่ายบริษัทถูกบล็อกโดยไฟร์วอลล์อย่างสมบูรณ์; การสื่อสารสามารถเกิดขึ้นได้ทางอ้อมผ่านเซิร์ฟเวอร์ในเครือข่าย DMZ เท่านั้น [4].

เขตปลอดทหาร (DMZ) หรือเครือข่ายปริมณฑลทำให้มั่นใจว่าการสื่อสารระหว่างเครือข่ายเหล่านี้เกิดขึ้นอย่างปลอดภัยผ่านเซิร์ฟเวอร์เฉพาะ ภายในเครือข่ายการผลิต ให้จัดกลุ่มส่วนประกอบเป็นเซลล์ที่ปลอดภัยตามความต้องการในการป้องกันของพวกเขาและบังคับใช้หลักการ "need-to-connect" [4].

ไฟร์วอลล์ควรถูกกำหนดค่าให้มี "deny all" เป็นค่าเริ่มต้น อนุญาตให้เข้าถึงเฉพาะทรัพยากรขั้นต่ำที่จำเป็นเท่านั้นแนวทางนี้สนับสนุนหลักการของสิทธิพิเศษน้อยที่สุด [18]. เพื่อเพิ่มความปลอดภัยให้มากขึ้น ให้ใช้ข้อจำกัดแบนด์วิดท์ที่ไฟร์วอลล์หรือสวิตช์ของเซลล์เพื่อป้องกันการโอเวอร์โหลดของเครือข่ายภายนอกจากการรบกวนการถ่ายโอนข้อมูลภายในเซลล์ที่สำคัญ [4]. การปิดใช้งานอินเทอร์เฟซเครือข่ายที่ไม่ได้ใช้ในระบบที่สำคัญเป็นอีกวิธีหนึ่งที่มีประสิทธิภาพในการลดความเสี่ยง สำหรับการบำรุงรักษาระยะไกลและการสื่อสารระหว่างเซลล์ ให้ใช้เครือข่ายส่วนตัวเสมือน (VPNs) เพื่อสร้างช่องทางที่ปลอดภัยและเข้ารหัสผ่านเครือข่ายที่ไม่น่าเชื่อถือ [18][4].

เข้ารหัสข้อมูลขณะพักและขณะส่งผ่าน

การเข้ารหัสเป็นสิ่งจำเป็นสำหรับการปกป้องข้อมูลทั้งในระหว่างการถ่ายโอนและขณะจัดเก็บ ใช้โปรโตคอลที่ใช้ TLS เช่น HTTPS หรือ MQTT ผ่าน TLS โดยกำหนดใบรับรองเฉพาะให้กับ PLCs เพื่อให้มั่นใจในการสื่อสารที่ปลอดภัยและได้รับการรับรอง [4]. แนวทางการดำเนินงานของ Siemens แนะนำ:

แนะนำให้ใช้เฉพาะโปรโตคอลการสื่อสารที่ใช้ TLS เช่น HTTPS หรือ MQTT ผ่าน TLS สำหรับการเข้าถึงอุปกรณ์และการถ่ายโอนข้อมูล [4].

สำหรับการเชื่อมต่อแบบไร้สาย ให้ใช้ WPA2 พร้อม Advanced Encryption Standard (AES) เพื่อรักษาความปลอดภัยข้อมูล WLAN [4]. ปกป้องการสอบถาม DNS ภายในเครือข่ายของคุณโดยการใช้ DNS Security Extensions (DNSSEC) [18].

เพื่อปกป้องข้อมูลที่พักอยู่ ให้เก็บไฟล์โครงการอุตสาหกรรมที่มีความสำคัญในคอนเทนเนอร์ไดรฟ์ที่เข้ารหัสเพื่อปกป้องทรัพย์สินทางปัญญา [4]. เมื่อส่งไฟล์เหล่านี้ ให้ใช้ช่องทางที่เข้ารหัสเสมอ เครื่องมือการจัดการระยะไกลควรทำงานภายในกรอบการทำงานที่ปลอดภัยและเข้ารหัส และสอดคล้องกับกลยุทธ์ความปลอดภัยโดยรวมของคุณ สำหรับโซลูชันการเข้าถึงระยะไกล ให้ความสำคัญกับโซลูชันที่มีการเข้ารหัสแบบ end-to-end และรวมผู้ให้บริการข้อมูลประจำตัวที่ลูกค้าเป็นเจ้าของเพื่อการปกป้องข้อมูลสูงสุด [4].

รายการตรวจสอบการตรวจสอบและการปรับปรุงอย่างต่อเนื่อง

ปรับใช้การตรวจสอบและการแจ้งเตือนแบบเรียลไทม์

ระบบเทคโนโลยีการปฏิบัติการ (OT) ในกระบวนการชีวภาพต้องการเครื่องมือการตรวจสอบที่แข็งแกร่งเพื่อรักษาประสิทธิภาพ ความน่าเชื่อถือ ความปลอดภัย และความปลอดภัยของข้อมูล ในขณะที่จัดการกระบวนการทางกายภาพที่สำคัญ เช่น การควบคุมอุณหภูมิและสภาพของเครื่องปฏิกรณ์ชีวภาพ

ตั้งค่าการแจ้งเตือนเพื่อระบุความผิดปกติของเครือข่ายและการเปลี่ยนแปลงที่ไม่คาดคิดในมาตรวัดทางกายภาพหรือเหตุการณ์ในกระบวนการ ตัวอย่างเช่น การเปลี่ยนแปลงที่ไม่ได้รับอนุญาตในตัวควบคุมลอจิกที่ตั้งโปรแกรมได้ (PLC) อาจเป็นอันตรายต่อชุดเนื้อที่เพาะเลี้ยงทั้งหมดคู่มือ NIST สำหรับความปลอดภัยของเทคโนโลยีการปฏิบัติการ (SP 800-82r3) เน้นความสำคัญของการแยกแยะนี้:

OT ครอบคลุมระบบและอุปกรณ์ที่ตั้งโปรแกรมได้หลากหลายที่มีปฏิสัมพันธ์กับสภาพแวดล้อมทางกายภาพ... ระบบและอุปกรณ์เหล่านี้ตรวจจับหรือก่อให้เกิดการเปลี่ยนแปลงโดยตรงผ่านการตรวจสอบและ/หรือควบคุมอุปกรณ์ กระบวนการ และเหตุการณ์

ออกแบบระบบแจ้งเตือนที่ให้ความสำคัญกับภัยคุกคามที่มีผลต่อความปลอดภัยทางกายภาพและความสมบูรณ์ของกระบวนการมากกว่าการแจ้งเตือนที่เกี่ยวข้องกับ IT ตามปกติ ตรวจสอบให้แน่ใจว่าเครื่องมือการตรวจสอบที่คุณใช้นั้นเข้ากันได้กับฮาร์ดแวร์อุตสาหกรรม เช่น PLCs, ระบบควบคุมแบบกระจาย (DCS) และระบบควบคุมและเก็บข้อมูล (SCADA) ความเข้ากันได้นี้มีความสำคัญเพื่อหลีกเลี่ยงการหยุดชะงักในกระบวนการชีวภาพที่ละเอียดอ่อน มาตรการการตรวจสอบแบบเรียลไทม์เหล่านี้สร้างพื้นฐานที่มั่นคงสำหรับการตรวจสอบระบบเป็นประจำเพื่อยืนยันความยืดหยุ่น

ดำเนินการตรวจสอบความปลอดภัยทางไซเบอร์อย่างสม่ำเสมอ

การตรวจสอบแบบเรียลไทม์เป็นเพียงขั้นตอนแรก; การตรวจสอบความปลอดภัยทางไซเบอร์อย่างสม่ำเสมอเป็นสิ่งสำคัญในการค้นหาช่องโหว่ก่อนที่จะถูกโจมตี ในสภาพแวดล้อมการประมวลผลทางชีวภาพ การตรวจสอบควรมุ่งเน้นไปที่การกำหนดค่าที่ไม่ซ้ำกันของระบบควบคุม รวมถึง SCADA, DCS และ PLCs พื้นที่สำคัญที่ควรตรวจสอบรวมถึงกลยุทธ์การจัดการความเสี่ยง กระบวนการตรวจจับภัยคุกคาม การประเมินช่องโหว่ และความปลอดภัยของเครือข่ายและเซ็นเซอร์

ปรับแต่งการตรวจสอบของคุณให้ตรงกับความต้องการเฉพาะของระบบ OT แทนที่จะพึ่งพาการสแกนที่เน้น IT เพียงอย่างเดียว รวมถึงแง่มุมต่างๆ เช่น การควบคุมการเข้าถึงทางกายภาพและระบบการตรวจสอบสิ่งแวดล้อมในการตรวจสอบของคุณ การทดสอบการเจาะระบบยังสามารถเป็นเครื่องมือที่มีค่า โดยจำลองสถานการณ์การโจมตีในโลกจริงเพื่อประเมินการป้องกันระบบเมื่อซื้ออุปกรณ์การประมวลผลทางชีวภาพใหม่ พิจารณาแพลตฟอร์มเช่น

อัปเดตนโยบายสำหรับภัยคุกคามที่เกิดขึ้นใหม่

ภัยคุกคามทางไซเบอร์มีการพัฒนาอย่างต่อเนื่อง และนโยบายของคุณต้องปรับตัวให้ทัน ในวันที่ 28 กันยายน 2023 NIST ได้เผยแพร่ SP 800-82 Rev. 3 แทนที่เวอร์ชันปี 2015 และเปลี่ยนโฟกัสจากระบบควบคุมอุตสาหกรรมแบบดั้งเดิม (ICS) ไปสู่กรอบงาน OT ที่กว้างขึ้น การเปลี่ยนแปลงนี้สะท้อนถึงบทบาทที่เพิ่มขึ้นของอุปกรณ์เครือข่าย เซ็นเซอร์ IoT และระบบไซเบอร์-ฟิสิคัลในกระบวนการชีวภาพสมัยใหม่ ซึ่งทั้งหมดนี้ต้องการมาตรการรักษาความปลอดภัยแบบบูรณาการ.

ตรวจสอบโครงสร้างระบบของคุณเป็นประจำเพื่อระบุช่องโหว่ใหม่ที่เกิดจากอุปกรณ์ต่อพ่วงหรือการรวม IoT ตรวจสอบให้แน่ใจว่าการอัปเดตนโยบายของคุณไม่กระทบต่อประสิทธิภาพหรือความปลอดภัยแบบเรียลไทม์. ติดตามข้อมูลอัปเดตเกี่ยวกับแนวทางความมั่นคงแห่งชาติ - NIST, ตัวอย่างเช่น ได้ระบุถึงการอัปเดตที่อาจเกิดขึ้นกับ SP 800-82 สำหรับเดือนกรกฎาคม 2024 เพื่อจัดการกับช่องโหว่ที่เกิดขึ้นใหม่ ดำเนินการประเมินความเสี่ยงที่ปรับให้เหมาะสมกับโทโพโลยีของระบบของคุณอย่างน้อยปีละครั้ง และเพิ่มความถี่เมื่อมีการแนะนำอุปกรณ์อัตโนมัติใหม่หรือมีการเปลี่ยนแปลงการเชื่อมต่อ

Beyond Bioprocessing 4.0 - the Convergence of IT, OT, and Processing Technologies

Conclusion

การปกป้องระบบอัตโนมัติในกระบวนการชีวภาพต้องการกลยุทธ์การป้องกันเชิงลึกหลายชั้น ตามที่ Siemens เน้นย้ำ:

ไม่มีมาตรการใดหรือการรวมกันของมาตรการใดที่สามารถรับประกันความปลอดภัยได้อย่างสมบูรณ์ [4].

สิ่งนี้มีความเกี่ยวข้องโดยเฉพาะอย่างยิ่งกับการผลิตเนื้อสัตว์ที่เพาะเลี้ยง ซึ่งระบบมักจะมีทรัพย์สินทางปัญญาที่มีค่า ทำให้เป็นเป้าหมายที่น่าสนใจสำหรับการจารกรรมอุตสาหกรรมหรือการก่อวินาศกรรม [4][19].

การบูรณาการระบบ IT และ OT ได้ขยายช่องโหว่ที่อาจเกิดขึ้นในโรงงานแปรรูปชีวภาพสมัยใหม่อย่างมาก สิ่งที่เคยเป็นการตั้งค่าการผลิตที่แยกออกมาตอนนี้ต้องพึ่งพาอุปกรณ์ที่เชื่อมต่อกัน แพลตฟอร์มคลาวด์ และการแบ่งปันข้อมูลแบบเรียลไทม์ [19]. การจัดการกับพื้นผิวการโจมตีที่ขยายตัวนี้ต้องการความพยายามร่วมกันในสามด้านหลัก: ความปลอดภัยของโรงงาน (เช่น การควบคุมการเข้าถึงทางกายภาพ), ความปลอดภัยของเครือข่าย (รวมถึงการแบ่งส่วนและไฟร์วอลล์), และ ความสมบูรณ์ของระบบ (เช่น การจัดการแพตช์และการเสริมความแข็งแกร่งของระบบ) [4].

อย่างไรก็ตาม การป้องกันที่มีประสิทธิภาพไม่ได้เกี่ยวกับเทคโนโลยีเพียงอย่างเดียว Siemens เตือนเราว่าความปลอดภัยในอุตสาหกรรมเป็นกระบวนการที่ต้องดำเนินการอย่างต่อเนื่องซึ่งต้องการความร่วมมือระหว่างผู้ดำเนินการโรงงาน ผู้รวมระบบ และผู้ผลิตอุปกรณ์ [4].

เพื่อให้ครอบคลุมอย่างทั่วถึง การใช้วิธีการตรวจสอบรายการสามารถรวมมาตรการรักษาความปลอดภัยที่กล่าวถึงได้ ซึ่งอาจรวมถึงการปิดใช้งานพอร์ต USB ที่ไม่ได้ใช้ การใช้การอนุญาตแอปพลิเคชัน การนำสถาปัตยกรรม Zero Trust มาใช้ และการประเมินความเสี่ยงประจำปี เมื่อซื้อระบบอัตโนมัติใหม่ พิจารณาใช้แพลตฟอร์มเช่น

ความปลอดภัยทางไซเบอร์ไม่ใช่งานที่ทำครั้งเดียวแล้วเสร็จ การวิเคราะห์ความเสี่ยงเป็นประจำ - อย่างน้อยปีละครั้งหรือหลังจากการขยายโรงงาน - เป็นสิ่งจำเป็น การติดตามข้อมูลเกี่ยวกับภัยคุกคามใหม่ ๆ ผ่านแหล่งข้อมูลเช่น NIST SP 800-82 Rev. 3 สามารถช่วยให้คุณปรับตัวกับความท้าทายใหม่ ๆ ได้การทบทวนและปรับปรุงมาตรการรักษาความปลอดภัยของคุณช่วยให้ระบบของคุณยังคงมีความยืดหยุ่นและสามารถทนต่อความเสี่ยงทางไซเบอร์ที่เปลี่ยนแปลงได้ โดยการให้ความสำคัญกับความปลอดภัยอย่างต่อเนื่อง คุณสามารถปกป้องการดำเนินงานด้านกระบวนการชีวภาพของคุณจากภัยคุกคามในอนาคตได้ดียิ่งขึ้น

คำถามที่พบบ่อย

การโจมตีทางไซเบอร์มีผลกระทบอย่างไรต่อกระบวนการชีวภาพอัตโนมัติในการผลิตเนื้อสัตว์ที่เพาะเลี้ยง?

การโจมตีทางไซเบอร์ที่มุ่งเป้าระบบกระบวนการชีวภาพอัตโนมัติสามารถทำให้เกิดการหยุดชะงักครั้งใหญ่ในการผลิตเนื้อสัตว์ที่เพาะเลี้ยง การโจมตีเหล่านี้อาจรบกวนระบบควบคุม ทำให้เกิดความล่าช้า คุณภาพของผลิตภัณฑ์ที่ถูกประนีประนอม หรือแม้กระทั่งการหยุดทำงานทั้งหมด นอกเหนือจากปัญหาการดำเนินงานแล้ว ยังมีความเสี่ยงที่ข้อมูลที่ละเอียดอ่อนจะถูกขโมย เช่น สูตรเฉพาะหรือข้อมูลกระบวนการที่ละเอียด ซึ่งอาจเป็นอันตรายต่อทรัพย์สินทางปัญญา

ในกรณีที่รุนแรงกว่านั้น การโจมตีทางไซเบอร์อาจก่อให้เกิดความเสี่ยงด้านความปลอดภัยตัวอย่างเช่น การดัดแปลงอุปกรณ์หรือกระบวนการที่สำคัญอาจเป็นอันตรายต่อทั้งพนักงานและสภาพแวดล้อมการผลิต เพื่อปกป้องการดำเนินงานและรับรองความสมบูรณ์ของการผลิตเนื้อสัตว์ที่เพาะเลี้ยง การใช้มาตรการความปลอดภัยทางไซเบอร์ที่แข็งแกร่งไม่ใช่แค่คำแนะนำ - แต่เป็นสิ่งจำเป็น

องค์ประกอบสำคัญของกลยุทธ์ความปลอดภัยที่แข็งแกร่งสำหรับระบบการประมวลผลทางชีวภาพอัตโนมัติคืออะไร

แผนความปลอดภัยที่แข็งแกร่งสำหรับระบบการประมวลผลทางชีวภาพอัตโนมัติขึ้นอยู่กับ กลยุทธ์การป้องกันแบบชั้น, ที่จัดการความเสี่ยงในระดับกายภาพ เครือข่าย และแอปพลิเคชัน เริ่มต้นด้วย ความปลอดภัยทางกายภาพ โดยจำกัดการเข้าถึงอุปกรณ์เช่นเครื่องปฏิกรณ์ชีวภาพและใช้การป้องกันที่แสดงการดัดแปลง ในด้านเครือข่าย ใช้ การแบ่งส่วนเครือข่าย เพื่อแยกระบบเทคโนโลยีการปฏิบัติการ (OT) ออกจากเครือข่าย IT เพื่อให้แน่ใจว่าเฉพาะอุปกรณ์ที่ได้รับอนุญาตเท่านั้นที่สามารถโต้ตอบกับส่วนประกอบที่สำคัญได้เสริมสร้างสิ่งนี้โดยการบังคับใช้ การจัดการตัวตนและการเข้าถึง, โดยใช้สิทธิ์ตามบทบาทและการยืนยันตัวตนหลายปัจจัยเพื่อควบคุมการเข้าถึงภายในแต่ละโซนเครือข่าย

การทำให้ระบบแข็งแกร่งขึ้น เป็นอีกขั้นตอนสำคัญ - ปิดการใช้งานบริการที่ไม่จำเป็นใด ๆ ใช้การกำหนดค่าที่ปลอดภัย และจำกัดฟังก์ชันการทำงานเพื่อลดช่องโหว่ที่อาจเกิดขึ้น ปกป้องความสมบูรณ์ของข้อมูลด้วย การสื่อสารที่ปลอดภัย, เช่น การเชื่อมต่อที่เข้ารหัส (e.g . , TLS) และการอัปเดตเฟิร์มแวร์ที่ลงนาม เพื่อให้ล้ำหน้าภัยคุกคาม ให้ดำเนินการตรวจสอบอย่างต่อเนื่องผ่านการบันทึก การตรวจจับความผิดปกติ และการประเมินความปลอดภัยเป็นประจำ นอกจากนี้ ให้รักษา แผนการตอบสนองต่อเหตุการณ์ , ยึดตามตารางการแก้ไขปัญหาปกติ และตรวจสอบให้แน่ใจว่าการสำรองข้อมูลได้รับการยืนยันและพร้อมสำหรับการกู้คืนอย่างรวดเร็วในกรณีที่เกิดการละเมิด

สำหรับสายการผลิตเนื้อสัตว์ที่เพาะเลี้ยง วิธีการนี้อาจเกี่ยวข้องกับการรักษาความปลอดภัยของตู้ควบคุมไบโอรีแอคเตอร์ แยก PLC และเซ็นเซอร์บน VLAN ที่กำหนด และต้องการรหัสผ่านที่แข็งแกร่งและไม่ซ้ำกันสำหรับอุปกรณ์ทั้งหมด การเลือกอุปกรณ์จากผู้ให้บริการเช่น

ทำไมการตรวจสอบความปลอดภัยทางไซเบอร์เป็นประจำจึงมีความสำคัญสำหรับโรงงานชีวกระบวนการ?

การตรวจสอบความปลอดภัยทางไซเบอร์เป็นประจำมีบทบาทสำคัญในการระบุและแก้ไขจุดอ่อนที่อาจทำให้องค์กรเสี่ยงต่อการละเมิดข้อมูล การหยุดชะงักในการดำเนินงาน หรือแม้กระทั่งการโจมตีโดยเจตนา การตรวจสอบเหล่านี้มีความจำเป็นในการปกป้องทรัพย์สินทางปัญญา รักษาความน่าเชื่อถือของระบบอัตโนมัติ และรักษาข้อมูลที่ละเอียดอ่อนให้ปลอดภัยจากการปลอมแปลง

พวกเขายังมั่นใจในการปฏิบัติตามข้อกำหนดด้านกฎระเบียบที่เข้มงวด ซึ่งมีความสำคัญต่อการรักษาความไว้วางใจและหลีกเลี่ยงผลกระทบทางกฎหมายหรือการเงินที่มีค่าใช้จ่ายสูง การนำหน้าความเสี่ยงด้านความปลอดภัยทางไซเบอร์ไม่เพียงช่วยให้การดำเนินงานราบรื่นขึ้น แต่ยังสร้างพื้นที่ที่ปลอดภัยสำหรับความก้าวหน้าและแนวคิดใหม่ ๆ