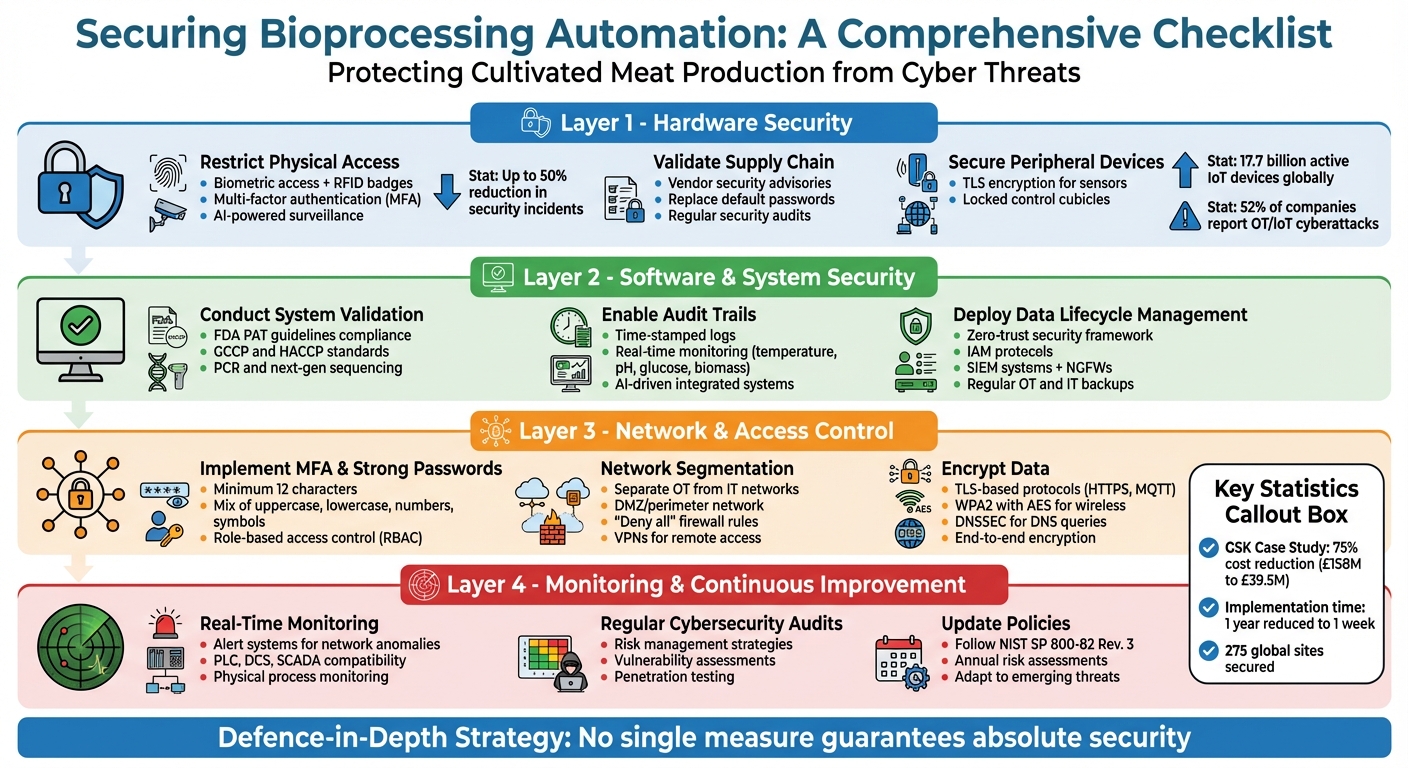

自動化されたバイオプロセスシステムは、培養肉の生産において重要ですが、サイバー攻撃に対して脆弱です。破壊行為、データ盗難、ランサムウェアなどの脅威は、運用を妨害し、機器を損傷させたり、製品の品質を損なう可能性があります。これらのシステムを保護するためには、物理的、ソフトウェア、ネットワークの対策を組み合わせた多層的なセキュリティアプローチが不可欠であり、重要なプロセスと知的財産を保護します。

主なハイライト:

- リスク: サイバー攻撃はバイオプロセスのパラメータを操作し、品質問題や生産遅延を引き起こす可能性があります。

- 物理的セキュリティ: 機器へのアクセスを制御するために、生体認証アクセス、RFIDバッジ、AI監視を使用します。

- システムセキュリティ: システムを検証し、監査証跡を有効にし、データの整合性を確保します。

- ネットワークセキュリティ: 多要素認証を実装し、ネットワークを分割し、データを暗号化します。

- 継続的な監視: リアルタイムのアラートを使用し、定期的なサイバーセキュリティ監査を実施します。

これらの対策は、バイオプロセス自動化のための安全な環境を育成し、脆弱性を減らし、運用の信頼性を確保するのに役立ちます。

バイオプロセス自動化システムのための4層セキュリティチェックリスト

ハードウェアセキュリティチェックリスト

機器への物理的アクセスを制限する

バイオプロセス機器の保護は、強力な物理的アクセス制御から始まります。バイオメトリクス、RFIDバッジ、スマートカードなどのツールを組み合わせることで、無許可の侵入を防ぐための複数のセキュリティ層を作成します[1][2]。多要素認証(MFA)を追加することでこれをさらに強化します - 物理的なバッジとPINまたはモバイル認証情報の両方を要求することで、クローンカードや共有カードの使用を防ぎます。

データは、訪問者管理が不十分な場合、しばしばセキュリティ侵害につながることを示していますが、バイオメトリクスやRFIDシステムは、インシデントを最大50%削減できることを示しています [1]。訪問者管理システムには、事前登録、写真付きIDの確認、ゲストのリアルタイム追跡などの機能を含めるべきです。さらに、AIを活用した監視システムは、重要な機器の近くでの徘徊やセキュアなドアを通過する際の尾行などの異常な活動を検出し、即座にセキュリティチームに警告を発することができます [1][2].

注目すべき例として、GSKが2025年にCISOのMichael Elmoreの指導の下、275のグローバルサイトでアイデンティティベースのマイクロセグメンテーションを導入しました。この取り組みにより、サイトのセキュリティ確保にかかる時間が1年からわずか1週間に短縮され、コストは推定£158百万から£39.5百万に削減され、驚異的な75%の削減を達成しました [3]。利害関係を考慮して、エルモアは次のように述べました:

製薬業界に来て、人々の体に何かを入れるということを認識したとき、CISOとしての私を真っ直ぐに怖がらせました。それがワクチンであれ、HIV薬であれ、これを正しく行わないことによる安全性への影響は、私を夜も眠れなくさせます[3]。

サプライチェーンの整合性を検証する

物理的なセキュリティはパズルの一部に過ぎません - サプライチェーンのセキュリティも同様に重要です。すべてのハードウェア、ソリューション、およびサービスプロバイダーに対して厳格なセキュリティポリシーを実施し、一貫した基準を確保します[4]。Siemens ProductCERTのようなベンダーのセキュリティアドバイザリは、産業製品の脆弱性を追跡し対処するのに役立ちます[4]。使い捨てシステムの場合、バイオリアクターバッグなどのコンポーネントが厳格な規制基準に準拠していることを確認してください。 これにより安全性が確保されるだけでなく、高価値のバッチの高額な損失も防止されます [5].

試運転中は、デフォルトのパスワードを直ちに変更し、USB、Ethernet/PROFINET、Bluetoothなどの未使用のインターフェースを無効化してください [4]。外部データキャリアや周辺機器が生産エリアに入る前に、徹底的なテストを導入してください。これらの対策がリスクを効果的に軽減していることを確認するために、定期的なセキュリティ監査が不可欠です [4].

培養肉企業は、

周辺機器のセキュリティ

ハードウェアが確保されたら、接続されたデバイスに注意を向けるべきです。現代のイーサネットまたはWi-Fiセンサーには、TLS暗号化、リプレイ防止署名メッセージ、および安全な認証プロトコルが含まれている必要があります[6][7]。重要な自動化コンポーネントは、監視システムとアラームを備えた施錠された制御キャビネットまたは部屋に保管する必要があります[4]。世界中で177億のアクティブなIoTデバイスが存在し、52%の企業がOTまたはIoTのサイバー攻撃を報告しているため、強力な対策は不可欠です[7]。

2025年中頃、Andelyn Biosciencesは、先進的な遺伝子治療製造施設のために、アイデンティティベースのセキュリティを実装しました。情報技術担当副社長のBryan Holmesが率いるこのシステムは、詳細な可視性を提供し、製造ゾーン間の不正な移動を防ぐための厳格なポリシーを施行しました。このアプローチにより、サイバーセキュリティの脅威が患者の安全を損なったり、製品のリリースを遅らせたりすることがないようにし、6週間の生産サイクルを必要とする治療法であっても安全が確保されました [3].

追加の保護として、デバイスが開かれたりケーブルが切断されたりした場合を監視するために、改ざん検出センサーを使用してください - 特にリモートの場所で[6][8]。操作に不可欠でない限り、組み込みのWebサーバーやFTPなどの不要なサービスを無効にします。センサーやPLCのファームウェア更新を評価し適用するためのルーチンを確立し、それらが安全で機能的であることを保証します[4]。

sbb-itb-ffee270

ソフトウェアとシステムのセキュリティチェックリスト

システム検証の実施

FDA PATガイドライン、GCCP、およびHACCPに準拠するためには、重要なパラメータをリアルタイムで監視することが不可欠です[5] [10][12]。検証プロトコルにPCRと次世代シーケンシングを組み込むことで、細胞培養における汚染の不存在を確認できます[11]。さらに、自動化に使用されるインラインセンサーは、再校正を必要とせずに数週間信頼性を持って機能し、不要な成分を放出せずに滅菌プロセスに耐えるように検証されるべきです[5] 。

自動化されたクローズドシステムの生検とバイオリアクターを使用することで、人的エラーや汚染リスクを最小限に抑え、規制の安全基準を満たすために重要です[11] 。培養肉企業にとって、

システムの検証が完了した後は、包括的な監査証跡の実施とデータの整合性の確保に焦点を移し、一貫したパフォーマンスを維持する必要があります。

監査証跡とデータの整合性を有効にする

タイムスタンプ付きの監査証跡を確立し、PAT駆動のリアルタイムモニタリングを統合し、センサーアレイを展開して重要な変数を追跡し、収集されたデータの整合性を確保します[5][13]。自動サンプリングシステムは、代謝物や栄養素レベルなどの重要な要因に関する正確で頻繁なデータを提供し、手動介入や潜在的な汚染のリスクを軽減します[13].

リアルタイム監視ツールは、温度、酸素、二酸化炭素、pHレベル、グルコース、バイオマス、代謝物などの重要な変数を継続的に追跡する必要があります[5]。手動で断片的なプロセスから統合されたAI駆動システムに移行することで、一貫したワークフローと予測可能な結果を確保するのに役立ちます[13].

検証と監査トレイルが整ったら、潜在的な脅威から保護するためにデータのライフサイクル全体を通じてセキュリティを確保することが重要です。

データライフサイクル管理の展開

厳格なアイデンティティとアクセス管理(IAM)プロトコルおよび最小特権アクセス制御を備えたゼロトラストセキュリティフレームワークを実装する[14]。従業員に適切な資格情報管理を教育し、元従業員や一時的なユーザーのアクセスを迅速に取り消してセキュリティを維持する。

セキュリティ情報およびイベント管理(SIEM)システムと次世代ファイアウォール(NGFW)を使用して、データパケットを監視し、疑わしい活動やマルウェアを検出する。Fortinetによって強調されているように:

将来のより安全なシステムの回復と計画の両方のために、改ざん防止のフォレンジックシステムが必要です。これには、不変のセキュリティログシステムの実装が必要になる場合があります[14]。

OTおよびITシステムの定期的なバックアップを確保し、侵害や障害が発生した場合に安全な状態に復旧できるようにします[9]。さらに、CISAのサイバー脆弱性およびWebアプリケーションスキャンプログラムを活用して、自動化システムの潜在的な脅威を特定し、軽減します。システム防御をさらに強化するために、CISAの既知の悪用された脆弱性カタログにリストされている脆弱性の修正を優先します[9]。

ネットワークとアクセス制御チェックリスト

多要素認証と強力なパスワードの実装

多要素認証(MFA)は、パスワードとモバイルアプリのコードまたは生体認証スキャンなど、少なくとも2つの別々の検証方法を要求することで、アクセスポイントを保護するための追加の保護層を提供します[15][16]。Dr Ir Charles Lim、スイス・ジャーマン大学のサイバーセキュリティ研究センターの責任者は、その重要性を強調しています:

MFAは重要な追加のセキュリティ層を提供し、重要なシステムへのアクセスには複数の検証方法(e.g、パスワード、モバイルアプリからのコード、生体認証スキャン)が必要です[15].

このアプローチは、VPNやリモートデスクトップポータルのようなリモートエントリーポイントを保護するために特に重要であり、これらは資格情報に基づく攻撃の一般的なターゲットです[15][16].

セキュリティをさらに強化するために、MFAを役割ベースのアクセス制御(RBAC)と組み合わせてください。これにより、臨床チームや開発者などの個人が、特定の役割に必要なシステムやデータにのみアクセスできるようになります[16].さらに、パスワードは少なくとも12文字以上で、大文字と小文字、数字、記号を組み合わせることを要求することで、強力なパスワードポリシーを施行します。新しいバイオプロセス自動化機器を取得する際には、強力な認証と安全なデフォルト設定を備えた「Secure by Demand」製品を提供するベンダーを優先してください。培養肉企業向けには、

アクセス制御が整ったら、次のステップは重要なシステムの保護を強化するためにネットワークを整理することです。

ネットワークセグメンテーションとVPNの使用

ネットワークセグメンテーションは、既存のセキュリティ設定を補完するための重要な対策です。重要なシステムを保護するために、製造(OT)ネットワークを企業(IT)ネットワークから分離します[4]。シーメンスの運用ガイドラインは明確な例を示しています:

製造ネットワークと企業ネットワーク間の直接通信はファイアウォールによって完全にブロックされており、通信はDMZネットワーク内のサーバーを介してのみ間接的に行うことができます[4]。

非武装地帯(DMZ)または境界ネットワークは、これらのネットワーク間の通信が専用サーバーを介して安全に行われることを保証します。製造ネットワーク内では、保護の必要性に基づいてコンポーネントをセキュリティセルにグループ化し、「接続の必要性」原則を強制します[4]。

ファイアウォールはデフォルトで「すべて拒否」ルールに設定し、必要最小限のリソースへのアクセスのみを許可するように構成する必要があります。このアプローチは、最小特権の原則をサポートします[18]。セキュリティをさらに強化するために、セルのファイアウォールやスイッチで帯域幅制限を適用し、外部ネットワークの過負荷が重要なセル内のデータ転送を妨げるのを防ぎます[4]。重要なシステムで未使用のネットワークインターフェースを無効にすることも、リスクを軽減する効果的な方法です。リモートメンテナンスやセル間通信には、仮想プライベートネットワーク(VPN)を使用して、信頼できないネットワーク上で安全で暗号化されたトンネルを確立します[18][4]。

データの保存時と転送時の暗号化

暗号化は、転送中および保存中の情報を保護するために不可欠です。HTTPSやMQTT over TLSのようなTLSベースのプロトコルを使用し、個々の証明書をPLCに割り当てて、安全で認証された通信を確保します[4]。 シーメンスの運用ガイドラインは以下を推奨しています:

デバイスアクセスとデータ転送には、HTTPSやMQTT over TLSなどのTLSベースの通信プロトコルのみを推奨します[4]。

無線接続には、WPA2とAdvanced Encryption Standard (AES)を使用してWLANデータを保護してください[4]。ネットワーク内のDNSクエリを保護するために、DNS Security Extensions (DNSSEC)を実装してください[18]。

データを保護するために、機密性の高い産業プロジェクトファイルを暗号化されたドライブコンテナに保存し、知的財産を保護してください[4]。これらのファイルを送信する際は、常に暗号化されたチャネルを使用してください。リモート管理ツールも、セキュリティ戦略全体に沿った安全で暗号化されたフレームワーク内で動作する必要があります。リモートアクセスソリューションについては、エンドツーエンドの暗号化を提供し、最大限のデータ保護のために顧客所有のアイデンティティプロバイダーと統合するものを優先してください [4].

監視と継続的改善チェックリスト

リアルタイム監視とアラートの展開

バイオプロセシングにおける運用技術(OT)システムは、温度制御やバイオリアクターの状態などの重要な物理プロセスを管理しながら、性能、信頼性、安全性、データセキュリティを維持するために、堅牢な監視ツールを必要とします。

ネットワークの異常や物理的測定値やプロセスイベントの予期しない変化をフラグするアラートを設定します。例えば、プログラマブルロジックコントローラ(PLC)への不正な変更は、培養肉のバッチ全体を危険にさらす可能性があります。NISTの運用技術セキュリティガイド(SP 800-82r3)は、この区別の重要性を強調しています。

OTは、物理環境と相互作用する広範なプログラム可能なシステムとデバイスを包含しています... これらのシステムとデバイスは、デバイス、プロセス、イベントの監視および/または制御を通じて直接的な変化を検出または引き起こします

物理的な安全性とプロセスの整合性に影響を与える脅威を、日常的なIT関連の通知よりも優先するアラートシステムを設計してください。使用する監視ツールが、PLC、分散制御システム(DCS)、監視制御およびデータ収集(SCADA)システムのような産業用ハードウェアと互換性があることを確認してください。この互換性は、敏感なバイオプロセスワークフローの中断を避けるために重要です。これらのリアルタイム監視措置は、レジリエンスを検証するための定期的なシステム監査のための堅実な基盤を作ります。

定期的なサイバーセキュリティ監査の実施

リアルタイム監視は第一歩に過ぎません。脆弱性が悪用される前に発見するためには、定期的なサイバーセキュリティ監査が不可欠です。バイオプロセス環境では、SCADA、DCS、PLCを含む制御システムの独自の構成に焦点を当てた監査を行うべきです。検討すべき主要な領域には、リスク管理戦略、脅威検出プロセス、脆弱性評価、ネットワークとセンサーのセキュリティが含まれます。

監査をITに特化したスキャンに頼るのではなく、OTシステムの特定のニーズに合わせてカスタマイズしてください。物理的アクセス制御や環境監視システムなどの側面をレビューに含めてください。ペネトレーションテストも、システム防御を評価するための実際の攻撃シナリオをシミュレートする貴重なツールとなり得ます。新しいバイオプロセシング機器を購入する際は、

新たな脅威に対するポリシーの更新

サイバーセキュリティの脅威は常に進化しており、ポリシーもそれに対応して適応する必要があります。2023年9月28日、NISTはSP 800-82 Rev. 3を発表し、2015年版を置き換え、従来の産業制御システム(ICS)からより広範なOTフレームワークへの焦点を移しました。この変更は、ネットワーク化されたデバイス、IoTセンサー、サイバー物理システムが現代のバイオプロセシングにおいて重要な役割を果たしていることを反映しており、これらすべてが統合されたセキュリティ対策を必要としています。

周辺機器やIoT統合によって導入された新たな脆弱性を特定するために、システムトポロジーを定期的に見直してください。ポリシーの更新がリアルタイムのパフォーマンスや安全性を損なわないようにしてください。国家安全ガイドラインの更新について情報を入手してください。例えば、NISTは新たな脆弱性に対処するために、2024年7月にSP 800-82の更新を予定しています。少なくとも年に一度、システムのトポロジーに合わせたリスク評価を実施し、新しい自動化機器や接続性の変更が導入された場合は頻度を増やしてください。

バイオプロセシング4.0を超えて - IT、OT、プロセッシング技術の融合

結論

バイオプロセッシングの自動化を保護するには、層状のディフェンス・イン・デプス戦略が必要です。シーメンスが強調するように:

単一の対策や複数の対策の組み合わせでは、絶対的なセキュリティを保証することはできません[4]。

これは特に培養肉の生産に関連しています。システムには貴重な知的財産が含まれていることが多く、産業スパイや破壊行為の魅力的な標的となります[4][19]。

ITとOTシステムの統合により、現代のバイオプロセス施設における潜在的な脆弱性が大幅に拡大しました。かつては孤立していた生産設備が、今では相互接続されたデバイス、クラウドプラットフォーム、リアルタイムデータ共有に依存しています[19]。この拡大した攻撃面に対処するには、3つの重要な分野での協調的な取り組みが必要です:プラントセキュリティ(物理的アクセス制御など)、ネットワークセキュリティ(セグメンテーションやファイアウォールを含む)、およびシステムインテグリティ(パッチ管理やシステムの強化など)[4]。

しかし、効果的な保護は技術だけの問題ではありません。Siemensは、産業セキュリティがプラントオペレーター、システムインテグレーター、機器メーカーの協力を必要とする継続的なプロセスであることを思い出させてくれます[4].

包括的なカバレッジを確保するために、チェックリストアプローチが議論されたセキュリティ対策を統一することができます。これには、未使用のUSBポートの無効化、アプリケーションホワイトリスティングの実施、ゼロトラストアーキテクチャの採用、年次リスク評価の実施が含まれるかもしれません。新しい自動化システムを購入する際には、

サイバーセキュリティは一度で終わるタスクではありません。少なくとも年に一度、または施設の拡張後に定期的なリスク分析が不可欠です。NIST SP 800-82 Rev. 3のようなリソースを通じて新たな脅威について情報を得ることで、新しい課題に適応することができます。セキュリティ対策を見直し、更新することで、システムが進化するサイバーリスクに耐えられるようにし、回復力を維持することができます。セキュリティを継続的な優先事項として扱うことで、将来の脅威からバイオプロセス運用をより良く保護することができます。

よくある質問

サイバー攻撃は、培養肉生産における自動化バイオプロセスにどのような影響を与える可能性がありますか?

自動化バイオプロセスシステムを標的としたサイバー攻撃は、培養肉の生産に大きな混乱を引き起こす可能性があります。これらの攻撃は制御システムに干渉し、遅延、製品品質の低下、さらには完全な運用停止を引き起こす可能性があります。運用上の問題に加えて、知的財産を危険にさらす可能性のある、独自のレシピや詳細なプロセス情報などの機密データが盗まれるリスクもあります。

より深刻な場合、サイバー攻撃は安全性のリスクをもたらす可能性があります。例えば、重要な設備やプロセスを改ざんすることは、労働者と生産環境の両方を危険にさらす可能性があります。オペレーションを保護し、培養肉生産の完全性を確保するためには、強力なサイバーセキュリティ対策を実施することが推奨されるだけでなく、不可欠です。

自動化されたバイオプロセッシングシステムのための堅牢なセキュリティ戦略の重要な要素は何ですか?

自動化されたバイオプロセッシングシステムのための堅牢なセキュリティ計画は、多層防御戦略に基づいており、物理、ネットワーク、アプリケーションレベルでのリスクに対処します。 物理的セキュリティから始め、バイオリアクターのような設備へのアクセスを制限し、改ざん防止保護を採用します。ネットワーク側では、ネットワークセグメンテーションを採用し、運用技術(OT)システムをITネットワークから分離し、認可されたデバイスのみが重要なコンポーネントとやり取りできるようにします。アイデンティティとアクセス管理を強化し、ロールベースの権限と多要素認証を使用して各ネットワークゾーン内のアクセスを制御します。

システムの強化はもう一つの重要なステップです - 不要なサービスを無効にし、安全な構成を適用し、機能を制限して潜在的な脆弱性を減らします。安全な通信でデータの整合性を保護します。例えば、暗号化された接続(e.g., TLS)や署名付きファームウェアの更新です。脅威に先んじるために、ログ記録、異常検出、定期的なセキュリティ評価を通じて継続的な監視を実施します。さらに、インシデント対応計画を維持し、定期的なパッチスケジュールを守り、バックアップが検証され、侵害時に迅速に復旧できるように準備します。

培養肉の生産ラインでは、このアプローチにはバイオリアクター制御キャビネットの確保、PLCやセンサーを専用VLANで隔離し、すべてのデバイスに強力でユニークなパスワードを要求することが含まれるかもしれません。

なぜバイオプロセス施設において定期的なサイバーセキュリティ監査が重要なのですか?

定期的なサイバーセキュリティ監査は、データ漏洩、運用の不具合、さらには意図的な攻撃に組織をさらす可能性のある弱点を発見し修正する上で重要な役割を果たします。これらのチェックは、知的財産を保護し、自動化システムの信頼性を維持し、機密データを改ざんから守るために不可欠です。

彼らはまた、厳格な規制要件の遵守を確保し、信頼を維持し、高額な法的または財務的な結果を回避することが重要です。サイバーセキュリティリスクに先んじることは、運営をよりスムーズにするだけでなく、進歩と新しいアイデアのための安全なスペースを作り出します。