Automaattiset bioprosessointijärjestelmät ovat kriittisiä viljellyn lihan tuotannossa, mutta ne ovat alttiita kyberhyökkäyksille. Uhat, kuten sabotaasi, tietovarkaudet ja kiristysohjelmat, voivat häiritä toimintaa, vahingoittaa laitteita tai vaarantaa tuotteen laadun. Näiden järjestelmien suojaamiseksi on olennaista käyttää kerroksellista turvallisuuslähestymistapaa, joka yhdistää fyysiset, ohjelmisto- ja verkkomenetelmät kriittisten prosessien ja immateriaalioikeuksien turvaamiseksi.

Keskeiset kohokohdat:

- Riskit: Kyberhyökkäykset voivat manipuloida bioprosessiparametreja, mikä johtaa laatuongelmiin tai tuotannon viivästymisiin.

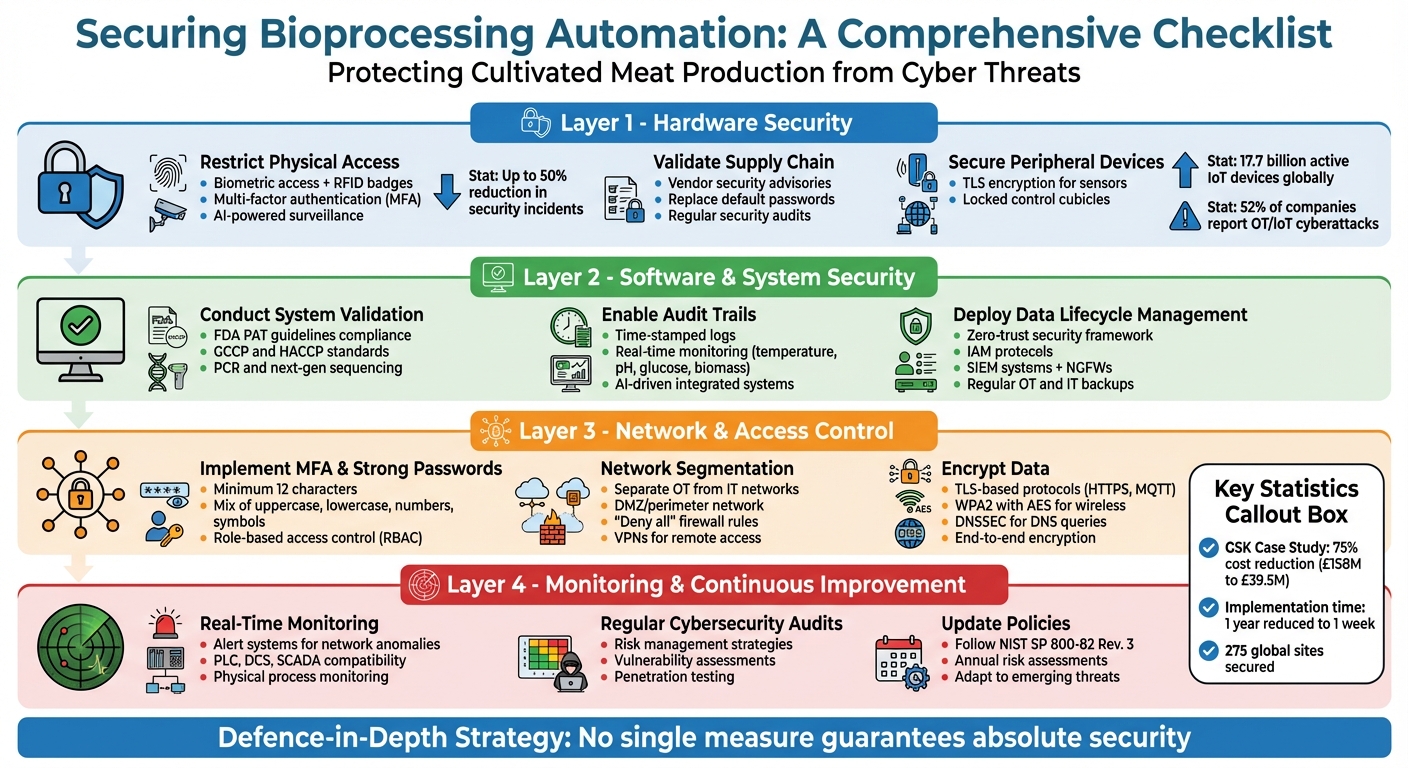

- Fyysinen turvallisuus: Käytä biometrisiä pääsyjä, RFID-tunnisteita ja tekoälyvalvontaa laitteiden pääsyn hallintaan.

- Järjestelmäturvallisuus: Vahvista järjestelmät, ota käyttöön auditointipolut ja varmista tiedon eheys.

- Verkkoturvallisuus: Ota käyttöön monivaiheinen todennus, segmentoida verkot ja salaa tiedot.

- Jatkuva seuranta: Käytä reaaliaikaisia hälytyksiä ja suorita säännöllisiä kyberturvallisuusauditointeja.

Nämä toimenpiteet auttavat luomaan turvallisen ympäristön bioprosessiautomaatiolle, vähentäen haavoittuvuuksia ja varmistaen toiminnan luotettavuuden.

Neljän tason turvallisuuslista bioprosessiautomaatiojärjestelmille

Laitteiston turvallisuuslista

Rajoita laitteiden fyysistä pääsyä

Bioprosessilaitteiden suojaaminen alkaa vahvoilla fyysisen pääsyn valvontatoimilla. Työkalujen, kuten biometria, RFID-tunnisteet ja älykortit, yhdistäminen luo useita turvakerroksia estämään luvaton pääsy [1][2]. Monivaiheinen todennus (MFA) vahvistaa tätä edelleen - vaatimalla sekä fyysistä tunnistetta että PIN-koodia tai mobiilitunnistetta auttaa estämään kopioitujen tai jaettujen korttien käyttöä.

Data korostaa, että heikot vierailijakontrollit johtavat usein tietomurtoihin, kun taas biometriset ja RFID-järjestelmät voivat vähentää tapauksia jopa 50% [1]. Vierailijahallintajärjestelmissä tulisi olla ominaisuuksia, kuten ennakkorekisteröinti, valokuvallinen henkilöllisyystodistuksen tarkistus ja vieraiden reaaliaikainen seuranta. Lisäksi tekoälypohjainen valvonta voi havaita epätavallisia toimintoja, kuten maleksimista herkän laitteiston lähellä tai luvattoman kulun turvaovista, ja hälyttää välittömästi turvatiimeille [1][2].

Merkittävä esimerkki tulee GSK:tä, joka vuonna 2025 otti käyttöön identiteettiin perustuvan mikrosegmentoinnin 275 maailmanlaajuisella toimipaikalla CISO Michael Elmore:n johdolla. Tämä aloite lyhensi ajan, joka tarvitaan toimipaikan turvaamiseen, vuodesta vain viikkoon, ja leikkasi kustannuksia arviolta 158 miljoonasta punnasta 39,5 miljoonaan puntaan - merkittävä 75% vähennys [3].Pohtiessaan panoksia Elmore totesi:

Kun tulin Pharmaan ja tajusin, että laitamme asioita ihmisten kehoon, se pelotti minut suoraan CISO:na. Olipa kyseessä sitten rokote, HIV-lääke, turvallisuusvaikutukset, jotka seuraavat siitä, että tätä ei saada oikein, pitävät minut hereillä öisin [3].

Vahvista toimitusketjun eheys

Fyysinen turvallisuus on vain yksi palapelin osa - toimitusketjun turvaaminen on yhtä kriittistä. Ota käyttöön tiukat turvallisuuskäytännöt kaikille laitteistoille, ratkaisuille ja palveluntarjoajille varmistaaksesi johdonmukaiset standardit [4]. Toimittajien turvallisuustiedotteet, kuten Siemens ProductCERT, voivat auttaa seuraamaan ja käsittelemään teollisuustuotteiden haavoittuvuuksia [4]. Yksittäiskäyttöjärjestelmien osalta varmista, että komponentit, kuten bioreaktoripussit, täyttävät tiukat sääntelyvaatimukset. Tämä ei ainoastaan takaa turvallisuutta, vaan myös estää kalliit menetykset arvokkaista eristä [5].

Käyttöönoton aikana vaihda oletussalasanat välittömästi ja deaktivoi käyttämättömät liitännät, kuten USB, Ethernet/PROFINET ja Bluetooth [4]. Ota käyttöön perusteellinen testaus ulkoisille tietovälineille ja oheislaitteille ennen niiden pääsyä tuotantoalueille. Säännölliset turvallisuusauditoinnit ovat välttämättömiä varmistaaksesi, että nämä toimenpiteet tehokkaasti vähentävät riskejä [4].

Viljellyn lihan yritykset voivat myös parantaa toimitusketjun turvallisuutta hankkimalla laitteistoja varmennetuista toimittajista luotettavien B2B-alustojen kautta, kuten

Turvalliset oheislaitteet

Kun laitteisto on turvattu, huomio tulisi kiinnittää liitettyihin laitteisiin.Nykyaikaisissa Ethernet- tai Wi-Fi-antureissa on oltava TLS-salaus, toistohyökkäyksiltä suojatut allekirjoitetut viestit ja turvalliset todennusprotokollat [6][7]. Kriittiset automaatiokomponentit tulisi säilyttää lukituissa ohjauskaapeissa tai -huoneissa, joissa on valvontajärjestelmät ja hälytykset [4]. Kun maailmassa on 17,7 miljardia aktiivista IoT-laitetta ja 52% yrityksistä raportoi OT- tai IoT-kyberhyökkäyksistä, vankat toimenpiteet ovat välttämättömiä [7].

Vuoden 2025 puolivälissä Andelyn Biosciences otti käyttöön identiteettipohjaisen turvallisuuden edistyneessä geeniterapian tuotantolaitoksessaan. Tietotekniikan varatoimitusjohtaja Bryan Holmesin johdolla järjestelmä tarjosi yksityiskohtaisen näkyvyyden ja toteutti tiukkoja käytäntöjä estääkseen luvattoman liikkumisen tuotantoalueiden välillä.Tämä lähestymistapa varmisti, että kyberturvallisuusuhat eivät vaarantaisi potilasturvallisuutta tai viivästyttäisi tuotteen julkaisua, vaikka hoidot vaatisivat kuuden viikon tuotantosyklejä [3].

Lisäsuojaksi käytä peukaloinnin tunnistavia antureita valvomaan, avataanko laitteita tai irrotetaanko kaapeleita - erityisesti etäpaikoissa [6][8]. Poista käytöstä tarpeettomat palvelut, kuten upotetut verkkopalvelimet tai FTP, elleivät ne ole välttämättömiä toiminnan kannalta. Laadi rutiini antureiden ja PLC:iden laiteohjelmistopäivitysten arvioimiseksi ja soveltamiseksi, jotta ne pysyvät turvallisina ja toimivina [4].

sbb-itb-ffee270

Ohjelmisto- ja järjestelmäturvallisuuden tarkistuslista

Suorita järjestelmän validointi

FDA PAT -ohjeiden, GCCP:n ja HACCP:n noudattamisen varmistamiseksi on olennaista seurata keskeisiä parametreja reaaliajassa [5] [10][12]. PCR:n ja seuraavan sukupolven sekvensoinnin sisällyttäminen validointiprotokolliin voi vahvistaa kontaminaation puuttumisen soluviljelmissä [11]. Lisäksi automaatiokäytössä olevien linja-anturien valinta tulisi validoida toimimaan luotettavasti viikkoja ilman uudelleenkalibrointia, ja niiden on kestettävä sterilointiprosessit vapauttamatta ei-toivottuja komponentteja [5] .

Automaattisten, suljettujen järjestelmäbiopsioiden ja bioreaktoreiden käyttö minimoi inhimilliset virheet ja kontaminaatioriskit, mikä on kriittistä sääntelyturvallisuusstandardien täyttämiseksi [11]. Viljellyn lihan yrityksille esivalidoitujen laitteiden hankinta alustoilta, kuten

Järjestelmän validoinnin jälkeen painopisteen tulisi siirtyä kattavien audit trailien toteuttamiseen ja tietojen eheyden varmistamiseen, jotta suorituskyky pysyy johdonmukaisena.

Ota käyttöön audit trailit ja tietojen eheys

Perusta aikaleimatut audit trailit, integroi PAT-ohjattu reaaliaikainen seuranta ja ota käyttöön anturijärjestelmät kriittisten muuttujien seuraamiseksi, varmistaen kerättyjen tietojen eheys [5][13].Automaattiset näytteenottosysteemit voivat toimittaa tarkkoja, usein toistuvia tietoja keskeisistä tekijöistä, kuten metaboliiteista ja ravintoaineiden tasoista, vähentäen manuaalisen puuttumisen ja mahdollisen kontaminaation riskejä [13].

Reaaliaikaiset seurantatyökalut tulisi jatkuvasti seurata olennaisia muuttujia, mukaan lukien lämpötila, happi, hiilidioksidi, pH-tasot, glukoosi, biomassa ja metaboliitit [5]. Siirtyminen manuaalisista ja erillisistä prosesseista integroituihin, tekoälyohjattuihin järjestelmiin auttaa varmistamaan johdonmukaiset työnkulut ja ennustettavat tulokset [13].

Kun validointi ja auditointipolut ovat paikoillaan, on tärkeää suojata dataa sen elinkaaren ajan mahdollisten uhkien varalta.

Ota käyttöön tietojen elinkaaren hallinta

Toteuta nollaluottamuksen tietoturvakehys tiukoilla identiteetin ja pääsynhallinnan (IAM) protokollilla ja vähimmäisoikeuksien pääsynvalvonnalla [14]. Kouluta työntekijöitä asianmukaisesta tunnusten hallinnasta ja peruuta entisten työntekijöiden tai tilapäisten käyttäjien pääsy viipymättä tietoturvan ylläpitämiseksi.

Käytä tietoturvatietojen ja tapahtumien hallintajärjestelmiä (SIEM) ja seuraavan sukupolven palomuureja (NGFW) valvomaan datapaketteja epäilyttävän toiminnan ja haittaohjelmien varalta. Kuten Fortinet korostaa:

Jotta voit sekä palauttaa että suunnitella turvallisempaa järjestelmää tulevaisuudessa, tarvitset väärentämättömän oikeuslääketieteellisen järjestelmän. Tämä saattaa vaatia muuttumattoman tietoturvalokijärjestelmän käyttöönottoa [14].

Varmista säännölliset varmuuskopiot sekä OT- että IT-järjestelmistä, jotta ne voidaan palauttaa turvalliseen tilaan kompromissin tai vian sattuessa [9]. Lisäksi hyödynnä CISA:n kyberturvallisuuden haavoittuvuuksien ja verkkosovellusten skannausohjelmia tunnistaaksesi ja lieventääksesi mahdollisia uhkia automatisoiduissa järjestelmissä. Priorisoi haavoittuvuuksien korjaaminen, jotka on lueteltu CISA:n tunnetuissa hyväksikäytetyissä haavoittuvuuksissa, vahvistaaksesi järjestelmän puolustusta [9].

Verkko- ja pääsynhallinnan tarkistuslista

Ota käyttöön monivaiheinen todennus ja vahvat salasanat

Monivaiheinen todennus (MFA) lisää ylimääräisen suojakerroksen vaatimalla vähintään kahta erillistä varmennusmenetelmää, kuten salasanaa yhdistettynä mobiilisovelluksen koodiin tai biometriseen skannaukseen, turvatakseen pääsypisteet [15][16].Dr Ir Charles Lim, Kyberturvallisuuden tutkimuskeskuksen johtaja E

MFA lisää tärkeän ylimääräisen turvakerroksen, joka vaatii useita vahvistusmenetelmiä (e.g., salasana, koodi mobiilisovelluksesta, biometrinen skannaus) pääsyyn kriittisiin järjestelmiin [15].

Tämä lähestymistapa on erityisen tärkeä turvaamaan etäkäyttöpisteitä, kuten VPN:t ja etätyöpöytäportaalit, jotka ovat yleisiä kohteita tunnistetietoihin perustuville hyökkäyksille [15][16].

Turvallisuuden parantamiseksi entisestään yhdistä MFA roolipohjaiseen pääsynhallintaan (RBAC). Tämä varmistaa, että yksilöt, kuten kliiniset tiimit tai kehittäjät, voivat käyttää vain niitä järjestelmiä tai tietoja, jotka ovat välttämättömiä heidän erityisille rooleilleen [16].Lisäksi, vahvista vahvoja salasanasääntöjä vaatimalla, että salasanat ovat vähintään 12 merkkiä pitkiä ja sisältävät sekoituksen isoja ja pieniä kirjaimia, numeroita ja symboleja [15][4]. Kun hankit uusia bioprosessiautomaatiolaitteita, priorisoi toimittajia, jotka tarjoavat "Secure by Demand" -tuotteita, joissa on vahva todennus ja turvalliset oletusasetukset [17]. Viljellyn lihan yrityksille, alustat kuten

Kun pääsynhallinta on paikallaan, seuraava askel on järjestää verkko kriittisten järjestelmien paremman suojan takaamiseksi.

Verkon segmentointi ja VPN:n käyttö

Verkon segmentointi on keskeinen toimenpide täydentämään olemassa olevaa tietoturvasi järjestelmää.Järjestelmien suojaamiseksi erota tuotanto (OT) -verkot yrityksen (IT) verkoista [4]. Siemens toimintasuositukset tarjoavat selkeän esimerkin:

Suora viestintä tuotanto- ja yritysverkkojen välillä on täysin estetty palomuureilla; viestintä voi tapahtua vain epäsuorasti DMZ-verkon palvelimien kautta [4].

Demilitarisoitu vyöhyke (DMZ) tai perimetri verkko varmistaa, että viestintä näiden verkkojen välillä tapahtuu turvallisesti omistettujen palvelimien kautta. Tuotantoverkossa ryhmittele komponentit suojattuihin soluihin niiden suojaustarpeiden perusteella ja noudata "tarve-yhdistää" -periaatetta [4].

Palomuurit tulisi konfiguroida "kaikki estetty" -säännöllä oletuksena, sallien pääsyn vain välttämättömiin resursseihin.Tämä lähestymistapa tukee vähimmän etuoikeuden periaatetta [18]. Turvallisuuden parantamiseksi entisestään, sovella kaistanleveysrajoituksia solujen palomuureissa tai kytkimissä estääksesi ulkoisten verkkojen ylikuormitukset, jotka voivat häiritä tiedonsiirtoa kriittisissä soluissa [4]. Käyttämättömien verkkoliitäntöjen poistaminen käytöstä kriittisissä järjestelmissä on toinen tehokas tapa vähentää riskejä. Etähuoltoa ja solujen välistä viestintää varten käytä virtuaalisia yksityisverkkoja (VPN) luodaksesi turvallisia, salattuja tunneleita epäluotettavien verkkojen yli [18][4].

Salaa tiedot levossa ja siirrossa

Salaus on olennaista tietojen suojaamiseksi sekä siirron aikana että tallennettuna. Käytä TLS-pohjaisia protokollia, kuten HTTPS tai MQTT yli TLS:n, ja anna yksittäiset varmenteet PLC:ille varmistaaksesi turvallisen ja todennetun viestinnän [4]. Siemensin toimintaohjeet suosittelevat:

Vain TLS-pohjaisia viestintäprotokollia, kuten HTTPS tai MQTT yli TLS, suositellaan laitteiden käyttöön ja tiedonsiirtoon [4].

Langattomissa yhteyksissä käytä WPA2:ta ja Advanced Encryption Standard (AES) -salausta WLAN-datan suojaamiseen [4]. Suojaa DNS-kyselyt verkossasi ottamalla käyttöön DNS Security Extensions (DNSSEC) [18].

Suojaa levossa olevat tiedot tallentamalla arkaluonteiset teollisuusprojektitiedostot salattuihin levykontteihin suojaamaan immateriaalioikeuksia [4]. Kun lähetät näitä tiedostoja, käytä aina salattuja kanavia. Etähallintatyökalujen tulisi myös toimia suojatussa, salatussa ympäristössä ja olla linjassa yleisen tietoturvastrategiasi kanssa.Etäkäyttöratkaisuissa priorisoi niitä, jotka tarjoavat päästä päähän -salausta ja integroivat asiakkaan omistamat identiteetin tarjoajat maksimaalisen tietosuojan takaamiseksi [4].

Seuranta ja jatkuvan parantamisen tarkistuslista

Ota käyttöön reaaliaikainen seuranta ja hälytykset

Bioprosessoinnin operatiivisen teknologian (OT) järjestelmät vaativat vankkoja seurantatyökaluja suorituskyvyn, luotettavuuden, turvallisuuden ja tietoturvan ylläpitämiseksi samalla kun hallitaan kriittisiä fyysisiä prosesseja, kuten lämpötilan säätöä ja bioreaktorin olosuhteita.

Aseta hälytykset ilmoittamaan verkon poikkeavuuksista ja odottamattomista muutoksista fyysisissä mittauksissa tai prosessitapahtumissa. Esimerkiksi luvaton muutos ohjelmoitavassa logiikkaohjaimessa (PLC) voisi vaarantaa koko erän viljeltyä lihaa.NIST:n opas operatiivisen teknologian turvallisuudesta (SP 800-82r3) korostaa tämän eron merkitystä:

OT kattaa laajan valikoiman ohjelmoitavia järjestelmiä ja laitteita, jotka ovat vuorovaikutuksessa fyysisen ympäristön kanssa... Nämä järjestelmät ja laitteet havaitsevat tai aiheuttavat suoran muutoksen laitteiden, prosessien ja tapahtumien valvonnan ja/tai ohjauksen kautta

Suunnittele hälytysjärjestelmä, joka priorisoi fyysiseen turvallisuuteen ja prosessien eheyteen vaikuttavat uhat rutiininomaisten IT-ilmoitusten sijaan. Varmista, että käyttämäsi valvontatyökalut ovat yhteensopivia teollisuuslaitteiden, kuten PLC:iden, hajautettujen ohjausjärjestelmien (DCS) ja valvonta- ja tiedonkeruujärjestelmien (SCADA) kanssa. Tämä yhteensopivuus on kriittistä, jotta vältetään häiriöt herkissä bioprosessointityönkuluissa. Nämä reaaliaikaiset valvontatoimenpiteet luovat vankan perustan säännöllisille järjestelmäauditoinneille kestävyyden varmistamiseksi.

Suorita säännöllisiä kyberturvallisuusauditointeja

Reaaliaikainen seuranta on vasta ensimmäinen askel; säännölliset kyberturvallisuusauditoinnit ovat välttämättömiä haavoittuvuuksien paljastamiseksi ennen kuin niitä voidaan hyödyntää. Bioprosessointiympäristöissä auditointien tulisi keskittyä ohjausjärjestelmien ainutlaatuisiin kokoonpanoihin, mukaan lukien SCADA, DCS ja PLC:t. Keskeisiä tarkasteltavia alueita ovat riskienhallintastrategiat, uhkien havaitsemisprosessit, haavoittuvuuksien arvioinnit sekä verkkojen ja antureiden turvallisuus.

Räätälöi auditointisi OT-järjestelmien erityistarpeisiin sen sijaan, että luottaisit pelkästään IT-keskeisiin skannauksiin. Sisällytä tarkasteluusi esimerkiksi fyysiset pääsynvalvontajärjestelmät ja ympäristönvalvontajärjestelmät. Tunkeutumistestaus voi myös olla arvokas työkalu, joka simuloi todellisia hyökkäysskenaarioita järjestelmän puolustuksen arvioimiseksi.Kun ostat uusia bioprosessointilaitteita, harkitse alustoja kuten

Päivitä käytännöt nousevia uhkia varten

Kyberturvallisuusuhat kehittyvät jatkuvasti, ja käytäntöjesi on mukauduttava pysyäkseen mukana. 28. syyskuuta 2023 NIST julkaisi SP 800-82 Rev. 3:n, joka korvasi vuoden 2015 version ja siirsi painopisteen perinteisistä teollisuuden ohjausjärjestelmistä (ICS) laajempaan OT-kehykseen. Tämä muutos heijastaa verkottuneiden laitteiden, IoT-antureiden ja kyberfyysisten järjestelmien kasvavaa roolia nykyaikaisessa bioprosessoinnissa, jotka kaikki vaativat integroituja turvallisuustoimenpiteitä.

Tarkista säännöllisesti järjestelmätopologiasi tunnistaaksesi uudet haavoittuvuudet, jotka perifeeriset laitteet tai IoT-integraatiot ovat tuoneet. Varmista, että käytäntöjesi päivitykset eivät vaaranna reaaliaikaista suorituskykyä tai turvallisuutta.Pysy ajan tasalla kansallisten turvallisuusohjeiden päivityksistä - esimerkiksi NIST on ilmoittanut mahdollisista päivityksistä SP 800-82:een heinäkuussa 2024 uusien haavoittuvuuksien käsittelemiseksi. Suorita riskinarviointeja, jotka on räätälöity järjestelmäsi topologialle vähintään kerran vuodessa, ja lisää arviointien tiheyttä aina, kun uutta automaatiolaitteistoa tai yhteysmuutoksia otetaan käyttöön.

Bioprosessoinnin 4.0:n jälkeen - IT-, OT- ja prosessointiteknologioiden konvergenssi

Päätelmä

Bioprosessoinnin automaation suojaaminen vaatii kerroksellisen Defence-in-Depth-strategian. Kuten Siemens korostaa:

Ei yksittäinen toimenpide eikä toimenpiteiden yhdistelmä voi taata absoluuttista turvallisuutta [4].

Tämä on erityisen merkityksellistä viljellyn lihan tuotannossa, jossa järjestelmät sisältävät usein arvokasta immateriaalioikeutta, mikä tekee niistä houkuttelevia kohteita teollisuusvakoilulle tai sabotaasille [4][19].

IT- ja OT-järjestelmien integrointi on merkittävästi laajentanut nykyaikaisten bioprosessointilaitosten mahdollisia haavoittuvuuksia. Aiemmin eristetyt tuotantojärjestelmät ovat nyt riippuvaisia toisiinsa kytketyistä laitteista, pilvialustoista ja reaaliaikaisesta tiedonjaosta [19]. Tämän laajentuneen hyökkäyspinnan käsittely vaatii koordinoitua toimintaa kolmella keskeisellä alueella: Laitosturvallisuus (kuten fyysiset pääsynvalvonnat), Verkkoturvallisuus (mukaan lukien segmentointi ja palomuurit) ja Järjestelmän eheys (kuten päivitysten hallinta ja järjestelmän koventaminen) [4].

Kuitenkin tehokas suojaus ei ole pelkästään teknologiaa. Siemens muistuttaa meitä siitä, että teollinen turvallisuus on jatkuva prosessi, joka vaatii yhteistyötä laitosten operaattoreiden, järjestelmäintegraattoreiden ja laitevalmistajien kesken [4].

Jotta kattavuus olisi kokonaisvaltaista, tarkistuslistan lähestymistapa voi yhdistää keskustellut turvatoimenpiteet. Tämä saattaa sisältää käyttämättömien USB-porttien poistamisen käytöstä, sovellusten sallittujen luettelon käyttöönoton, Zero Trust -arkkitehtuurin omaksumisen ja vuosittaisten riskinarviointien suorittamisen. Kun ostat uusia automaatiojärjestelmiä, harkitse sellaisten alustojen käyttöä kuin

Kyberturvallisuus ei ole kertaluonteinen tehtävä. Säännölliset riskianalyysit - vähintään kerran vuodessa tai minkä tahansa laitoksen laajennuksen jälkeen - ovat välttämättömiä. Pysyminen ajan tasalla uusista uhista resursseilla, kuten NIST SP 800-82 Rev. 3, voi auttaa sinua sopeutumaan uusiin haasteisiin.Päivittämällä ja tarkistamalla tietoturvatoimenpiteitäsi varmistat, että järjestelmäsi pysyvät kestävinä ja kykenevinä kestämään kehittyviä kyberriskejä. Käsittelemällä tietoturvaa jatkuvana prioriteettina voit paremmin suojata bioprosessointitoimintojasi tulevilta uhkilta.

UKK

Miten kyberhyökkäykset voivat vaikuttaa automatisoituun bioprosessointiin viljellyn lihan tuotannossa?

Kyberhyökkäykset, jotka kohdistuvat automatisoituihin bioprosessointijärjestelmiin, voivat aiheuttaa merkittäviä häiriöitä viljellyn lihan tuotannossa. Nämä hyökkäykset voivat häiritä ohjausjärjestelmiä, mikä johtaa viivästyksiin, heikentyneeseen tuotelaatuun tai jopa täydellisiin toiminnan keskeytyksiin. Toiminnallisten takaiskujen lisäksi on myös riski, että arkaluonteisia tietoja varastetaan - kuten omia reseptejä tai yksityiskohtaisia prosessitietoja - mikä voisi vaarantaa immateriaalioikeudet.

Vakavammissa tapauksissa kyberhyökkäykset voivat aiheuttaa turvallisuusriskejä.Esimerkiksi kriittisten laitteiden tai prosessien manipulointi voi vaarantaa sekä työvoiman että tuotantoympäristön. Toimintojen turvaamiseksi ja viljellyn lihan tuotannon eheyden varmistamiseksi vahvojen kyberturvatoimien käyttöönotto ei ole vain suositeltavaa - se on välttämätöntä.

Mitkä ovat keskeiset osatekijät vahvalle turvallisuusstrategialle automatisoiduille bioprosessointijärjestelmille?

Vahva turvallisuussuunnitelma automatisoiduille bioprosessointijärjestelmille perustuu kerrokselliseen puolustusstrategiaan, joka käsittelee riskejä fyysisellä, verkko- ja sovellustasolla. Aloita fyysisestä turvallisuudesta rajoittamalla pääsyä laitteisiin, kuten bioreaktoreihin, ja käyttämällä manipulointia estäviä suojauksia. Verkkopuolella ota käyttöön verkkosegmentointi pitämään operatiivisen teknologian (OT) järjestelmät erillään IT-verkoista, varmistaen, että vain valtuutetut laitteet voivat olla vuorovaikutuksessa kriittisten komponenttien kanssa.Vahvista tätä ottamalla käyttöön identiteetin ja pääsyn hallinta, käyttämällä roolipohjaisia käyttöoikeuksia ja monivaiheista todennusta hallitaksesi pääsyä kussakin verkkoalueessa.

Järjestelmän koventaminen on toinen keskeinen askel - poista tarpeettomat palvelut käytöstä, sovella turvallisia kokoonpanoja ja rajoita toiminnallisuutta mahdollisten haavoittuvuuksien vähentämiseksi. Suojaa tiedon eheys turvallisilla viestintämenetelmillä, kuten salatuilla yhteyksillä (e.g., TLS) ja allekirjoitetuilla laiteohjelmistopäivityksillä. Pysyäksesi uhkien edellä, ota käyttöön jatkuva seuranta lokituksen, poikkeavuuksien havaitsemisen ja säännöllisten turvallisuusarviointien avulla. Lisäksi ylläpidä tapahtumavasteen suunnitelmia, noudata säännöllistä päivitysaikataulua ja varmista, että varmuuskopiot on tarkistettu ja valmiina nopeaan palautukseen mahdollisten tietomurtojen varalta.

Viljellyn lihan tuotantolinjoille tämä lähestymistapa saattaa sisältää bioreaktorin ohjauskaappien turvaamisen, PLC:iden ja antureiden eristämisen omille VLAN-verkoilleen sekä vahvojen, yksilöllisten salasanojen vaatimisen kaikille laitteille. Laitteiden valitseminen toimittajilta, kuten

Miksi säännölliset kyberturvallisuustarkastukset ovat ratkaisevan tärkeitä bioprosessointilaitoksille?

Säännölliset kyberturvallisuustarkastukset ovat keskeisessä roolissa heikkouksien havaitsemisessa ja korjaamisessa, jotka voisivat altistaa organisaatiot tietomurroille, toimintahäiriöille tai jopa tahallisille hyökkäyksille. Nämä tarkastukset ovat välttämättömiä immateriaalioikeuksien suojaamiseksi, automatisoitujen järjestelmien luotettavuuden ylläpitämiseksi ja arkaluonteisten tietojen suojaamiseksi manipuloinnilta.

Ne varmistavat myös tiukkojen sääntelyvaatimusten noudattamisen, mikä on ratkaisevan tärkeää luottamuksen ylläpitämiseksi ja kalliiden oikeudellisten tai taloudellisten seuraamusten välttämiseksi. Kyberturvallisuusriskien edellä pysyminen ei ainoastaan auta toimintojen sujuvampaa kulkua, vaan luo myös turvallisemman tilan edistykselle ja uusille ideoille.